Δίκτυα BotNets: Τί είναι και πώς λειτουργούν;

Τα BotNets είναι δίκτυα υπολογιστών που έχουν παραβιαστεί, τα οποία συχνά αναφέρονται ως “bots” ή “zombies”.

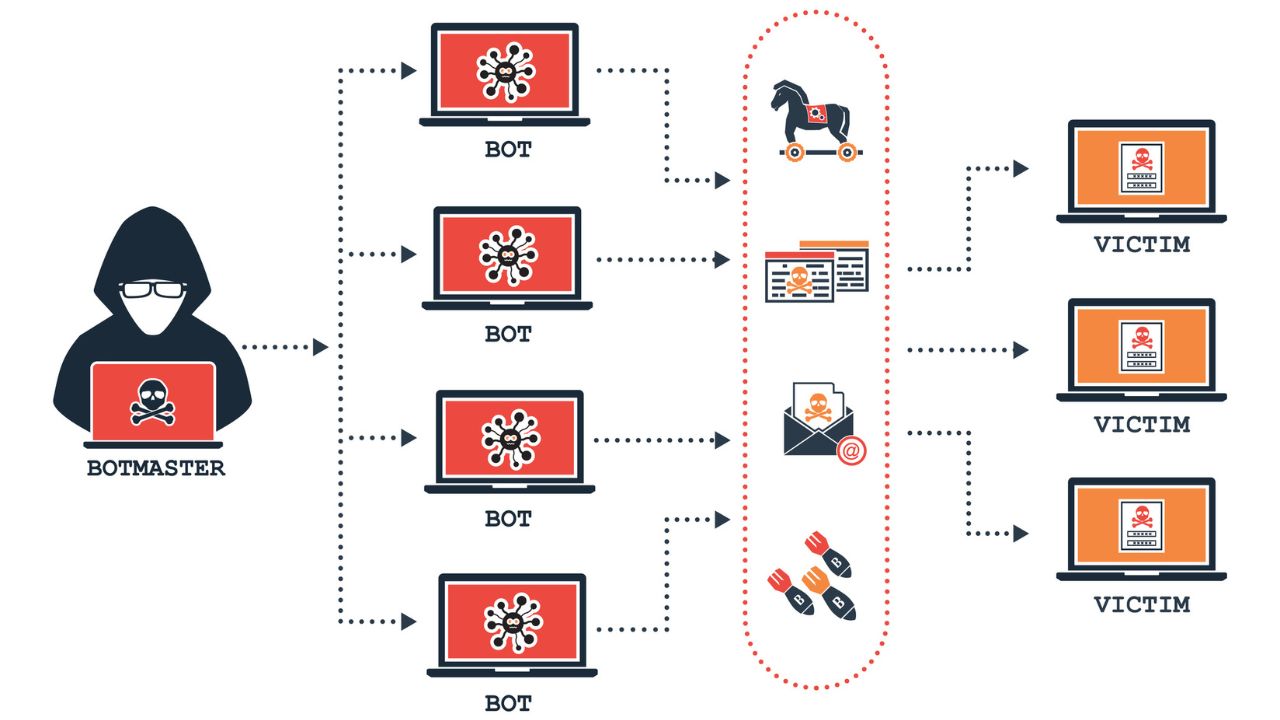

Ελέγχονται εξ αποστάσεως από έναν κακόβουλο χρήστη, γνωστό ως “botmaster” ή “bot herder”.

Οι παραβιασμένοι υπολογιστές συνήθως μολύνονται από κακόβουλο λογισμικό, γνωστό και ως “malware”, το οποίο επιτρέπει στον χάκερ να τους ελέγχει χωρίς την ενημέρωση ή τη συγκατάθεση των ιδιοκτητών τους.

Παρακάτω παρουσιάζονται τα βασικά χαρακτηριστικά και πληροφορίες σχετικά με τα BotNets:

1. Τα BotNets δημιουργούνται μέσω μόλυνσης ενός μεγάλου αριθμού υπολογιστών με κακόβουλο λογισμικό. Αυτό μπορεί να συμβεί μέσω ανεπιθύμητων email, επικίνδυνων ιστότοπων ή ευπαθειών στο λογισμικό. Όταν ένας υπολογιστής μολυνθεί, γίνεται μέλος του botnet και μπορεί να ελέγχεται από τον botmaster.

2. Τα BotNets ελέγχονται κεντρικά μέσω ενός διακομιστή Command and Control (διακομιστής C&C), ο οποίος λειτουργεί μέσω του χάκερ. Ο διακομιστής C&C εκδίδει εντολές στους μολυσμένους υπολογιστές, συντονίζοντας τις ενέργειές τους. Για να αποφευχθεί η ανίχνευση, η επικοινωνία μεταξύ των μολυσμένων υπολογιστών και του διακομιστή C&C σχεδιάζεται έτσι, ώστε να είναι αόρατη.

3. Συνήθως, χρησιμοποιούνται για να εκτελέσουν διάφορες κακόβουλες ενέργειες, όπως επιθέσεις DDoS, αποστολή ανεπιθύμητων μηνυμάτων, απάτες, κλοπή πληροφοριών και εξάπλωση κακόβουλου λογισμικού.

Οι επιθέσεις DDoS περιλαμβάνουν την πλημμύρα των διακομιστών ή των δικτυακών υποδομών ενός στόχου με μεγάλο όγκο κίνησης από τους μολυσμένους υπολογιστές, με αποτέλεσμα να παρεμποδίζεται η παροχή υπηρεσιών.

4. Έχουν σχεδιαστεί με σκοπό να είναι μόνιμα, με τη δυνατότητα να επιβιώνουν από επανεκκινήσεις συστήματος και προσπάθειες αφαίρεσής τους. Μπορούν να χρησιμοποιήσουν τεχνικές για να αποκρύψουν την παρουσία τους και να αντισταθούν στην ανίχνευση από λογισμικό ασφαλείας.

Ορισμένα BotNets είναι αποκεντρωμένα, χρησιμοποιώντας peer-to-peer επικοινωνία μεταξύ μολυσμένων υπολογιστών αντί να βασίζονται σε έναν κεντρικό διακομιστή C&C. Αυτό τους κάνει πιο ανθεκτικούς στις προσπάθειες κατάργησής τους.

5. όσον αφοράΣυνεχίζουν να εξελίσσονται. Ορισμένοι χρησιμοποιούν προηγμένες τεχνικές αποφυγής για να παρακάμψουν τα μέτρα ασφαλείας, ενώ άλλοι χρησιμοποιούν κρυπτογράφηση για να εξασφαλίσουν την ασφαλή επικοινωνία μεταξύ μολυσμένων υπολογιστών και του διακομιστή C&C.

Καθώς βελτιώνονται οι μέθοδοι ασφαλείας, τα δίκτυα BotNet μπορεί να επιλέξουν νέες τακτικές για να αποφύγουν την ανίχνευση και την αφαίρεσή τους.

6. Η συμμετοχή ή η λειτουργία σε ένα BotNet δίκτυο είναι παράνομη. Οι αρχές και οργανισμοί κυβερνοασφάλειας ασχολούνται με τον εντοπισμό και την αντιμετώπισή τους, και όσοι συμμετέχουν στη δημιουργία ή τη λειτουργία τους ενδέχεται να αντιμετωπίσουν νομικές συνέπειες.

Η προστασία από τα δίκτυα BotNets απαιτεί τη διατήρηση ενημερωμένου λογισμικού ασφαλείας, την τακτική ενημέρωση των λειτουργικών συστημάτων και των εφαρμογών, τη χρήση ισχυρών και μοναδικών κωδικών πρόσβασης και την προσοχή κατά το άνοιγμα συνημμένων αρχείων ή το κλικ σε συνδέσμους σε ηλεκτρονικά μηνύματα ή ιστότοπους. Επιπλέον, οι διαχειριστές δικτύου μπορούν να λάβουν μέτρα για τον εντοπισμό και τον περιορισμό της δραστηριότητας των botnet εντός των δικτύων τους.